Fugue 首席执行官 Josh Stella 解释了为什么你需要像黑客一样思考才能击败黑客。

中国存储网翻译文章:中国古代将军孙子有句名言:“知己知彼,百战不殆”。英文“If you know the enemy and know yourself, you need not fear the result of a hundred battles.”

这一建议在今天与公司面临着针对攻击其云计算基础设施的黑客的持续、永无止境的战争一样重要。90% 的黑客攻击是发现,90% 的防御是知识。在实施任何安全产品或采用新流程之前,您必须首先了解您的云环境以及针对它的独特威胁。

新的威胁格局

云基础设施与数据中心有很大不同。开发人员和工程师在需要时构建自己的云基础架构,并且有能力制定(和更改)自己的基础架构决策,包括安全关键配置。这很重要,因为每次更改都会产生错误配置的风险,从而容易受到攻击。别搞错了——坏人会发现的。

什么是云配置错误?

错误配置是任何证明在阻止黑客方面无效的东西。这些问题从个别错误配置(例如打开危险端口或未修补服务器)到安全团队更容易忽略的重大架构问题。我保证您的组织在您的云环境中存在两种错误配置。

云计算的主要驱动力是应用程序编程接口 (API)——允许不同应用程序相互交互的软件“中间人”。这消除了集中式数据中心中固定的 IT 架构要求。这也意味着您可能熟悉的用于保护数据中心的传统安全模型——在网络周边建立一个向外的屏障以阻止传入的攻击——不适用于云。

控制平面是配置和操作云的 API 表面。例如,您可以使用控制平面来构建容器、修改网络路由以及访问数据库中的数据或数据库的快照(这在黑客中比侵入实时生产数据库更为普遍)。简而言之,API 控制平面是用于配置和操作云的 API 的集合。

黑客专注于发现和利用错误配置来获取控制平面 API。因此,云安全是设计和架构的功能,而不是监控和入侵检测。当您检测到某些东西时,损坏已经造成。

不幸的是,安全行业仍然落后于黑客,因为许多供应商没有保护他们的客户免受针对云控制平面的攻击。坦率地说,他们中的大多数人都在开会,让高级管理人员和安全团队感觉更好——直到他们被黑客入侵。这是一个安全剧院,在我们的业务中仍然非常普遍。

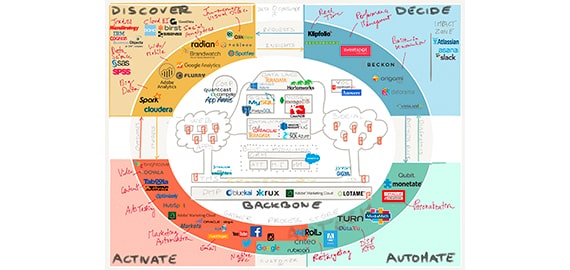

云安全类别的字母汤

因此,高管和安全专业人员不断受到各种安全解决方案产品类别和缩写词(如 CWPP、CNAPP 和 CSPM)的轰炸。但黑客并没有考虑颠覆供应商和分析师的命名类别。他们正在考虑如何进入您的环境进行破坏;这对他们来说是最重要的。

您需要消除噪音、杂乱和混乱,以了解应该将注意力集中在哪里。不要从单个产品类别的角度考虑安全性;它们毫无意义。

从真正的云漏洞中吸取的教训

考虑一下 2019 年的Capital One 数据泄露事件,它仍然是有史以来打击大型金融机构的最大事件之一。攻击者突破了配置错误的防火墙(由可能比预期更广泛的 Capital One 设置的权限促进)访问服务器并最终窃取超过 1 亿个消费者信贷申请。

黑客并不关心进入服务器,只是这样做使他们能够使用 API 密钥浏览身份和访问管理 (IAM) “网络”以查找和窃取数据。识别攻击媒介是阻止攻击的关键,而不是 Capital One 是否检查过他们已经安装了供应商的安全产品。

黑客不受组织安全工具的限制。有效的云安全解决方案会忽略这些产品类别,而是专注于通过整体分析所有配置和场景来防止黑客所做的事情——因为这就是黑客正在做的事情。

云上的典型黑客攻击涉及身份、配置(不仅是资源配置,还包括身份的策略配置)、资源的可访问性以及您可能用于加密的特定机制。我们在大多数供应商的安全方法中看到的差距是基于错误的安全感,因为他们认为他们已经满足了清单上的所有项目。

结果是,一家公司可以自信地说,“我们已经开启了静态加密”,但它不会去检查它是否有暴露的身份,其中包含数据源的凭据和加密密钥,这是长期存在的并且驻留在其云基础架构中的设备上。

请放心,这就是黑客正在寻找的东西,因为他们不关心分类或作为安全从业者我们所做的让自己感觉更好的事情的清单。创建有效的云安全系统需要您首先了解这些威胁。最有效的方法是使用Policy as Code。

策略即代码

当开发人员在云中构建应用程序时,他们也在为应用程序构建基础架构,而不是购买一堆基础架构并将应用程序添加到其中。这是一个使用基础设施即代码的编码过程,开发人员拥有该过程。因此,安全团队的角色变成了向开发人员传授知识以确保他们在安全环境中工作的领域专家。您可以使用策略即代码来做到这一点,它使您的团队能够以应用程序可以用来检查配置正确性的编程语言表达安全性和合规性规则。

策略即代码旨在检查其他代码和运行环境中是否存在不需要的情况。它使所有云利益相关者能够安全地运行,而不会对规则以及如何在软件开发生命周期 (SDLC) 的两端应用它们产生歧义或分歧。

利用自动化技术

策略即代码还使您能够自动连续搜索错误配置,并在某些情况下进行补救。这减轻了您的安全和基础架构团队每天花费大量时间通过耗时且容易出错的手动流程来执行此操作的责任。整体响应要求您在开发阶段、运行时和持续集成/持续交付 (CI/CD) 管道中实施策略即代码。随着您的成熟,这些事情可以制度化并内置到您的流程中,以便全部自动化。

保护您的云基础设施首先要了解攻击者的思维和操作方式,以及至关重要的是,他们的方法与针对本地数据中心系统的黑客相比有何不同。您可能会发现您的安全团队已经实施了一系列单点解决方案,这些解决方案可能都是从一个具有同一个产品名称的供应商那里获得的,这不足以从根本上和战略上解决 Policy as Code 可以解决的小部分问题。

原文作者:云安全和合规 SaaS 公司Fugue的联合创始人兼首席执行官Josh Stella

声明: 此文观点不代表本站立场;转载须要保留原文链接;版权疑问请联系我们。