Exchange Server 2013,每天都得爭分奪秒地負責處理所有對內和對外的訊息流通,因此它的安全性防護建構極為重要,這其中就包含了令許多企業IT關心的個資維安問題。

企業中所建置的Exchange Server 2013,每天都得爭分奪秒地負責處理所有對內和對外的訊息流通,因此它的安全性防護建構極為重要,這其中就包含了令許多企業IT關心的個資維安問題。

當企業訊息使用的需求越多元化時,各種與訊息安全相關的問題便會逐一浮上檯面,例如網路監聽、垃圾郵件、病毒郵件、網路釣魚、資料外洩等等,迫使企業主不得不重視這一方面的資安管理問題。

訊息資安方面的問題,不僅會造成資訊工作者的工作效率下滑,還會造成企業商譽的影響,再加上目前個資法的推行,因此訊息安全防護的範圍必須更廣更深。

其實,在Microsoft Exchange Server 2013所內建的各項安全保護措施中,搭配內建的OWA以及Office 2013中的Outlook,就可以解決上述所有的訊息安全問題。

接下來,一同來學習在Exchange Server 2013中最重要的幾項安全防護功能的管理祕訣。

Q1:如何安裝反垃圾郵件防護功能

|

首先,如圖1所示,在開啟Exchange Server 2013的命令控台之後,下達命令「& $env:ExchangeInstallPathScriptsInstall-AntiSpamAgents.ps1」,來完成信箱伺服器上反垃圾郵件代理程式的安裝程序。

|

| ▲圖1 安裝反垃圾郵件代理程式。 |

接著必須重新啟動Exchange的傳輸服務,方法有兩種。第一種如圖2所示,先從「伺服器管理員」介面內的「本機伺服器」節點,點選開啟【工具】選單中的【服務】。

|

| ▲圖2 開啟服務管理員。 |

然後,在如圖3所示的「服務」頁面內,選取「Microsoft Exchange Transport」服務項目,然後將其服務重新啟動即可。

|

| ▲圖3 重新啟動Exchange傳輸服務。 |

至於第二種做法,則先開啟Exchange命令主控台,然後如圖4所示直接下達「Restart-Service MSExchangeTransport」,即可重新啟動。重新啟動過程中若沒有出現任何錯誤訊息,即表示成功。

|

| ▲圖4 以命令重啟傳輸服務。 |

初步完成反垃圾郵件代理程式的安裝之後,還必指定內部SMTP伺服器的IP位址,如圖5所示下達「Set-TransportConfig -InternalSMTPServers @{Add="192.168.7.211"}」命令範例,其中IP位址為筆者信箱伺服器本機的IP位址,請修改成實際的IP位址。

|

| ▲圖5 設定內部SMTP服務位址 |

|

|

| ▲圖6 確認寄件者篩選器。 |

接著,開始設定所要封鎖的寄件者。如圖7所示,在此範例中先執行以下的命令參數來封鎖特定的兩個外部寄件者,以及封鎖一個特定的外部網域與一個特定的外部網域並包含其子網域。

|

繼續執行如下的命令參數,查看目前所設定的三種寄件者的封鎖清單:

|

|

| ▲圖7 設定與查看寄件者封鎖清單。 |

接下來,如果想要封鎖主旨為空白的郵件,則如圖8所示執行命令參數「Set-SenderFilterConfig -BlankSenderBlockingEnabled $true」來完成封鎖設定。

|

| ▲圖8 啟用空白寄件者封鎖。 |

至於目前是否已啟用這項功能,則可下達命令參數「Get-SenderFilterConfig | Format-List BlankSenderBlockingEnabled」來查看。

Q3:如何設定收件者篩選功能

|

確認以上篩選器啟用之後,如圖9所示執行命令「Set-RecipientFilterConfig -BlockListEnabled $true」來啟用收件者封鎖清單功能。倘若想查看此功能的啟用狀態,執行命令「Get-RecipientFilterConfig | Format-List BlockListEnabled」即可。

|

| ▲圖9 啟用收件者封鎖清單。 |

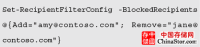

一旦啟用收件者封鎖清單功能後,便可以如圖10範例下達命令「Set-RecipientFilterConfig -BlockedRecipients jovi@contoso.com,sandy@contoso.com」來設定封鎖的收件者清單。若想同時進行新增與移除特定清單項目的動作,則可下達類似這樣的範例:

|

另外,當想要查看目前的收件者封鎖清單時,可下達命令「Get-RecipientFilterConfig | Format-List BlockedRecipients」。

|

| ▲圖10 設定收件者封鎖清單。 |

如圖11所示,接下來透過命令「Set-RecipientFilterConfig -RecipientValidationEnabled $true」來啟用封鎖送至組織中不存在之收件者的郵件。

|

| ▲圖11 啟用收件者查閱。 |

如果想查詢目前此篩選功能的啟用狀態,則使用命令「Get-RecipientFilterConfig | Format-List BlockListEnabled」。

Q4:如何設定寄件者識別碼篩選功能

|

一旦發生檢查結果與實際合法的IP位址不符合,則可以進行退信、刪除信件以及標記SCL分數,並且交由下一階段的內容篩選器來處理。以下說明在企業DNS伺服器中建立SPF紀錄的方法。

先在DNS中新增一筆TXT紀錄,其內容範例像是「v=spf1 mx mx:mail.xxx.com.tw -all」,在這段描述中即表示只要由mail.xxx.com.tw所反解的IP位址就是合法的。關於SPF紀錄的建立,可以透過線上SPF產生器來自動產生符合企業環境的紀錄格式。最後,管理員只要將這一些紀錄張貼到DNS的TXT紀錄內即可。

|

除了上述設定外,還必須在Exchange命令主控台內完成一些必要設定。首先,下達命令「Set-SenderIDConfig -Enabled $true」啟用寄件者識別碼篩選功能,如果想查詢目前啟用狀態,則執行命令「Get-SenderIDConfig | Format-List Enabled」。

接下來,便可以如圖12所示使用命令「Set-SenderIDConfig -SpoofedDomainAction Delete」,來決定針對不符合寄件者識別碼郵件的處理動作。

|

| ▲圖12 設定寄件者識別碼動作。 |

這個範例是以直接刪除來完成,也可以修改設定為Reject進行拒絕,或是設定StampStatus交由其他反垃圾郵件代理程式處理。倘若想查看目前採用的處理動作,執行命令「Get-SenderIDConfig | Format-List SpoofedDomainAction」即可。

最後,若想要針對特定的寄件者或網域忽略寄件者識別碼的檢查,則如圖13所示執行命令「Set-SenderIDConfig -BypassedRecipients jerrys@contoso.com,landy@contoso.com -BypassedSenderDomains msn.com」來指定寄件者E-mail或網域即可。

此外,如果想要檢查目前的忽略清單,則下達命令「Get-SenderIDConfig | Format-List BypassedRecipients,BypassedSenderDomains」。

|

| ▲圖13 設定寄件者識別碼排除清單。 |

Q5:如何設定郵件內容篩選功能

|

若要查看目前啟用狀態,則如圖14所示執行命令「Get-ContentFilterConfig | Format-List ExternalMailEnabled」。

|

| ▲圖14 檢視外部郵件內容篩選器。 |

針對內部的郵件內容篩選功能,在預設的狀態下是關閉的,如圖15所示,可以透過命令「Get-ContentFilterConfig | Format-List InternalMailEnabled」來得知,如果想要啟用,使用命令「Set-ContentFilterConfig -InternalMailEnabled $true」即可。

|

| ▲圖15 設定內部郵件內容篩選器。 |

內容篩選器也可以設定例外清單,只要下達命令範例「Set-ContentFilterConfig -BypassedRecipients landy@contoso.com,jerrys@contoso.com -BypassedSenders jovi@fabrikam.com,sandy@fabrikam.com -BypassedSenderDomains *.msn.com」來指定列外的收件者E-mail位址、寄件者E-mail位址,或是直接指定整個寄件者的E-mail網域即可,如圖16所示。想要查看目前內容篩選器的例外清單時,執行命令「Get-ContentFilterConfig | Format-List Bypassed*」即可。

|

| ▲圖16 設定內容篩選器例外清單。 |

接下來,可以針對特定郵件內容中的片語進行篩選。例如,如圖17所示可以下達命令「Add-ContentFilterPhrase -Influence GoodWord -Phrase "台灣微軟"」,將"台灣微軟"的關鍵字加入到合法的片語清單內。

相反地,也可以使用命令「Add-ContentFilter Phrase -Influence BadWord -Phrase "股票"」,將"股票"關鍵字加入到非法的片語清單中。如果想要移除特定現有的片語,則改用命令「Remove-ContentFilterPhrase」。

|

| ▲圖17 設定允許與封鎖的片語。 |

當想要查看目前所有合法與非法的片語清單時,如圖18所示執行命令「Get-ContentFilterPhrase | Format-List Influence,Phrase」即可。

|

| ▲圖18 檢視允許與封鎖的片語。 |

Q6:如何管理垃圾郵件隔離等級(SCL)

|

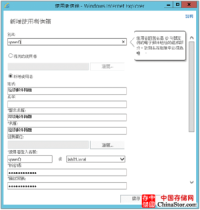

圖19所示便是「新增使用者信箱」的設定頁面,其中別名與使用者登入名稱輸入英文名稱,其餘如姓氏、顯示名稱、名稱等皆可以輸入中文來當作識別。最後按下〔儲存〕按鈕,即可完成新增。

|

| ▲圖19 建立隔離信箱。 |

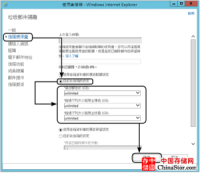

建立隔離信箱之後,開啟此信箱的內容。如圖20所示,開啟後切換到「信箱使用量」頁面,在此必須將信箱的配額組態選擇為「自訂此信箱的設定」,並全部都改選成「unlimited」,然後按下〔儲存〕按鈕,以防止當隔離郵件越來越多而超過了預設的配額限制。

|

| ▲圖20 設定隔離信箱。 |

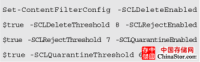

建立並設定隔離信箱後,接著在Exchange命令主控台內指定所使用的隔離信箱。如圖21所示,先下達命令「Set-ContentFilterConfig -QuarantineMailbox spamQ@lab01.com」指定專屬的隔離信箱。

如果想要查看目前所使用的隔離信箱,執行命令「Get-ContentFilterConfig | Format-List QuarantineMailbox」即可。

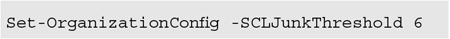

緊接著,透過以下的命令範例來自訂各種垃圾郵件SCL閾值與處理動作。此範例中,設定SCL=6進行隔離,SCL=7進行退信,SCL=8為直接進行刪除:

|

如果要查看目前各種SCL閾值的配置狀態,則使用「Get-ContentFilterConfig | Format-List SCL*」命令。

對於已經進入到隔離信箱中的郵件,系統管理人員可以透過使用Outlook的「再寄一次」功能,來釋放已傳送至垃圾隔離信箱的郵件,以便重新傳送原始郵件收件人。

以Outlook 2013來說,就可以在「郵件」檢視中,先到「收件匣」內找到想要復原的郵件,並在該郵件上按兩下滑鼠左鍵將其開啟,然後在功能區的「移動」區段內點選「行動」→「重新寄出此郵件」。

最後,在郵件開啟時按一下〔傳送〕按鈕,即可將郵件重新傳送給原始收件者。

|

| ▲圖21 設定隔離信箱與SCL閾值。 |

Q7:如何使用寄件者信譽篩選功能

|

寄件者信譽同樣可以分別針對外部與內部進行啟用。如圖22所示,可以先執行命令「Get-SenderReputationConfig | Format-List Enabled,*MailEnabled」,查看目前它的各項啟用狀態,而想要對於整個寄件者信譽功能進行關閉時,則下達命令「Set-SenderReputationConfig -Enabled $false」。

接著,若要對其在外部網路的篩選進行啟用,則可以使用命令「Set-SenderReputationConfig -ExternalMailEnabled $true」,如果是內部網路,則執行命令「Set-SenderReputationConfig -InternalMailEnabled $true」。

|

| ▲圖22 查看寄件者信譽設定。 |

最後,進一步自訂寄件者信譽等級與封鎖的期限設定,可以如圖23所示下達命令「Set-SenderReputationConfig -SrlBlockThreshold 6 -SenderBlockingPeriod 48」,表示封鎖的SRL閾值為6,然後進行暫時封鎖的期限為48小時。

如果想要查看目前寄件者信譽組態的配置內容,下達命令「Get-SenderReputationConfig」即可。

|

| ▲圖23 寄件者信譽等級與封鎖期限設定。 |

Q8:如何為特定信箱設定反垃圾郵件組態

|

如果想要查看joviku這個信箱目前的垃圾郵件組態設定,只要下達命令「Get-Mailbox "joviku" | Format-List SCL*,Bypass*,*SenderAuth*」即可進行查看。

而針對批次的管理需求,如以下範例所示,則是將位於Active Directory的Users容器內所有信箱的SCL隔離閾值設定為8:

|

至於,如圖24的範例則是將設定組織內所有信箱的垃圾郵件閾值設定為6:

|

|

| ▲圖24 信箱反垃圾郵件設定 |

声明: 此文观点不代表本站立场;转载须要保留原文链接;版权疑问请联系我们。